卡巴斯基全球研究与分析团队(GReAT)近日发现,一批针对Cursor用户的恶意开源扩展包,暗中植入了“Quasar”后门和信息窃取程序,用以盗取用户的加密货币资产。Cursor是一款基于Visual Studio Code的开发工具,专注于AI辅助编程。

这些恶意扩展被上传到开源的Open VSX代码仓库,并伪装成专为Solidity语言提供支持的插件,但实际上安装后就会偷偷下载并执行恶意代码。

恶意扩展在Open VSX仓库中的描述

此次攻击的受害者是一名俄罗斯区块链开发者。他向卡巴斯基求助时,攻击者已通过安装的假冒扩展程序,窃取了价值高达50万美元的加密货币资产。

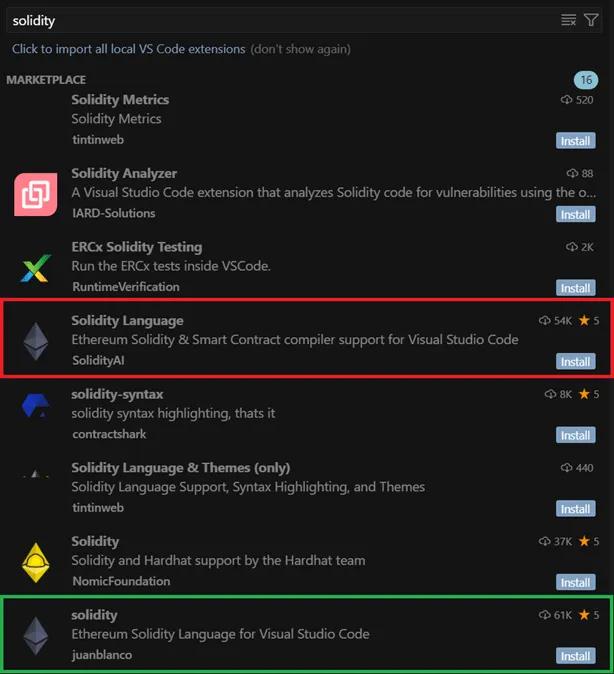

攻击者之所以得逞,正是利用了搜索排序漏洞——他们通过伪造下载量(达到5.4万次),使得自己的恶意扩展在搜索结果中排在了真实扩展之前。

搜索“solidity”的结果(红色框内为恶意扩展,绿色框内为真实扩展)

用户安装该扩展后,未获得任何实际功能,却被悄悄植入了ScreenConnect远程控制软件,攻击者借此取得对电脑的远程访问权限。随后,攻击者又植入了开源的“Quasar”后门程序和信息窃取软件,这些软件专门窃取浏览器、邮件客户端以及加密货币钱包的数据,进而获得开发者的钱包助记词,最终将大量的加密货币转出。

被发现并从仓库删除后,攻击者还不甘心,再次上传了恶意扩展,并将其下载次数伪造得更高——达到了惊人的200万次,而真实扩展的下载次数仅为6.1万次。最终,在卡巴斯基的介入下,该扩展才彻底从平台下架。

攻击者再次上传的恶意扩展

卡巴斯基安全研究员Georgy Kucherin表示:

「仅凭肉眼识别被污染的开源软件包变得越来越困难。如今攻击者手段花样百出,即便经验丰富的开发者、尤其是区块链开发人员也可能中招。我们预测,针对开发者的攻击将持续增加。因此,即使是IT领域的专家,也应该部署专门的安全防护工具,保护敏感数据,避免经济损失。」

此次攻击背后的黑客团伙,不仅发布了恶意的Solidity扩展,还在NPM包中上传了名为solsafe的恶意软件。此外,数月前还有另外三个针对Visual Studio Code的恶意扩展发布,包括:

- solaibot

- among-eth

-blankebesxstnion

这些扩展现已全部被删除。